Czego dowiesz się z tej strony?

Wysłuchaj nasz podcast

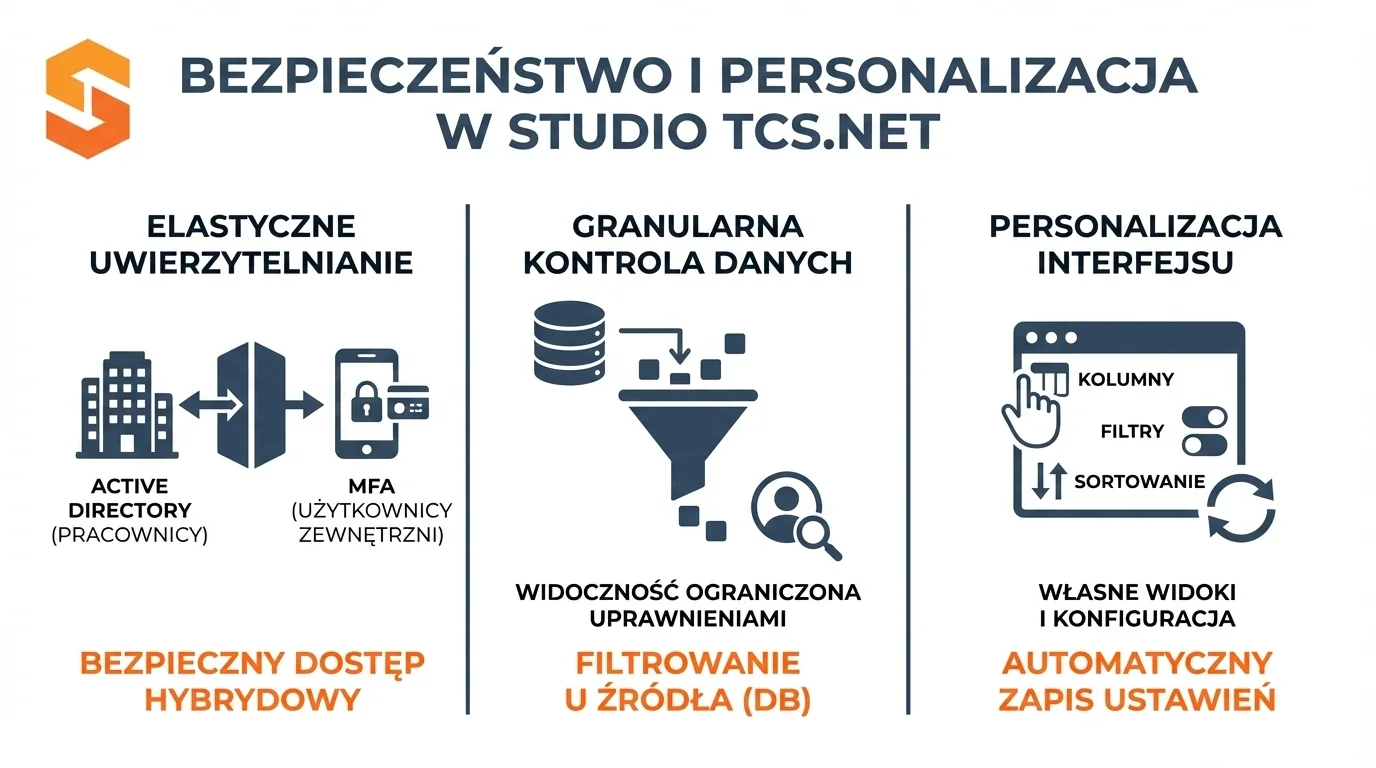

Jak bezpieczeństwo i personalizacja wpływają na codzienną pracę w systemie TCS.net?

Nowoczesne zarządzanie narzędziownią wymaga nie tylko efektywnego śledzenia zasobów, ale przede wszystkim zaawansowanych mechanizmów bezpieczeństwa i elastycznej konfiguracji interfejsu użytkownika. System Studio TCS.net został zaprojektowany z myślą o różnorodnych potrzebach przedsiębiorstw, oferując rozwiązania, które łączą wygodę użytkowania z najwyższymi standardami ochrony danych.

- Elastyczne metody uwierzytelniania dostosowane do struktury organizacyjnej – logowanie zintegrowane z Active Directory eliminuje konieczność zapamiętywania dodatkowych haseł dla pracowników wewnętrznych, podczas gdy użytkownicy zewnętrzni (kontrahenci, podwykonawcy) mogą bezpiecznie łączyć się poprzez wieloskładnikowe uwierzytelnianie MFA z loginami i hasłami

- Inteligentny system uprawnień granularnych zapewniający pełną kontrolę dostępu – użytkownicy widzą wyłącznie te funkcje, moduły i dane, do których zostali upoważnieni, co oznacza, że pracownik obsługujący określoną grupę produktów nie otrzyma nawet informacji o narzędziach spoza jego zakresu odpowiedzialności

- Wielokanałowa komunikacja z użytkownikami w preferowanych językach – system automatycznie wysyła powiadomienia SMS do kierowców w ich ojczystym języku, a także e-maile z załącznikami (raporty, protokoły) przez serwer pocztowy klienta, co eliminuje bariery językowe i upraszcza procesy logistyczne

- Zaawansowany monitoring i alarmowanie o krytycznych zdarzeniach – uprawnieni użytkownicy natychmiast otrzymują powiadomienia przez e-mail, SMS lub Microsoft Teams o problemach z bramką SMS lub innych nieprawidłowościach, co pozwala na błyskawiczną reakcję i minimalizację przestojów

- Optymalizacja wydajności poprzez inteligentne ograniczanie danych już na poziomie bazy – system przesyła do interfejsu użytkownika wyłącznie te rekordy, które są aktualnie potrzebne (uwzględniając aktywne filtry i widoczne kolumny), co znacząco przyspiesza działanie aplikacji nawet przy obsłudze tysięcy pozycji

- Pełna personalizacja widoków bez ingerencji administratora – każdy użytkownik może samodzielnie zmieniać kolejność i widoczność kolumn, sortować dane, filtrować po przedziałach dat i liczbach, grupować rekordy oraz eksportować wyniki do Excela, a wszystkie te ustawienia są automatycznie zapisywane i przywracane przy kolejnym logowaniu

- Bezpieczeństwo na poziomie danych a nie tylko interfejsu – kluczową zasadą architektury TCS.net jest wysyłanie do użytkownika końcowego wyłącznie tych informacji, do których posiada uprawnienia, co oznacza, że dane nigdy nie trafiają do przeglądarki i nie mogą być odkryte poprzez narzędzia deweloperskie czy inspekcję kodu źródłowego strony

Elastyczne uwierzytelnianie dopasowane do struktury firmy

Nowoczesne zarządzanie tożsamością w środowisku przemysłowym wymaga podejścia, które godzi restrykcyjne normy bezpieczeństwa z codzienną wygodą użytkowników końcowych.

Wdrożenie systemu klasy CMMS w rozbudowanej infrastrukturze korporacyjnej często wiąże się z wyzwaniem, jakim jest sprawne zarządzanie dostępem dla setek pracowników oraz zewnętrznych podwykonawców. Nasze rozwiązanie wspiera natywną integrację z usługą Active Directory, co pozwala na wykorzystanie mechanizmu Single Sign-On, dzięki któremu zespół wewnętrzny loguje się do programu tymi samymi poświadczeniami, których używa na co dzień w systemie Windows. Takie podejście nie tylko drastycznie redukuje obciążenie działów helpdesk związane z ciągłym resetowaniem zapomnianych haseł, ale również pozwala administratorom na błyskawiczne nadawanie lub odbieranie uprawnień w oparciu o logiczną strukturę jednostek organizacyjnych i domen.

W przypadku zewnętrznych konsultantów oraz kontrahentów, którzy nie posiadają kont w domenie firmowej, system oferuje bezpieczną ścieżkę autoryzacji z wykorzystaniem wieloskładnikowego uwierzytelniania. Elastyczna konfiguracja protokołów LDAP umożliwia precyzyjne zdefiniowanie ról, co gwarantuje, że osoba z zewnątrz uzyska wgląd wyłącznie w te zasoby, które są niezbędne do realizacji konkretnego zlecenia. Dzięki temu zachowujemy najwyższe standardy ochrony danych przy jednoczesnym zachowaniu mobilności, pozwalającej na obsługę procesów magazynowych i serwisowych bezpośrednio z poziomu przeglądarki internetowej lub dedykowanej aplikacji na smartfony.

Jeden system, dwie metody logowania – wygoda dla pracowników, bezpieczeństwo dla firmy.

Bezpieczeństwo informacji i poufność danych technicznych to priorytety, dlatego każda próba dostępu jest szczegółowo rejestrowana, co ułatwia późniejsze audyty i kontrolę zgodności z wewnętrznymi regulacjami. Zachęcamy do zapoznania się ze szczegółami dotyczącymi tego, jak oprogramowanie w narzędziowni zapewnia bezpieczeństwo i wspiera stabilną pracę całej organizacji.

Granularne uprawnienia w systemie narzędziowni – widoczność tylko tego, co niezbędne

Granularne uprawnienia to mechanizm kontroli dostępu, który ogranicza widoczność danych i funkcji do minimum niezbędnego dla każdej roli w firmie. W systemie zarządzania narzędziownią TCS.net każdy użytkownik widzi wyłącznie te narzędzia, moduły, dokumenty i dane cenowe, do których został jawnie upoważniony – reszta pozostaje niewidoczna, co eliminuje ryzyko wycieku poufnych informacji i zwiększa zgodność z RODO oraz normami ISO.

| Funkcjonalność | Tradycyjne uprawnienia | Granularne uprawnienia TCS.net | Realna korzyść dla użytkownika |

|---|---|---|---|

| Widoczność danych | Wszyscy widzą wszystko lub duże grupy danych | Filtrowanie na poziomie bazy danych według magazynu, grupy produktów i funkcji | Operator wózka nie widzi kosztów narzędzi kierownika produkcji |

| Dostęp do modułów | Uprawnienia binarne (tak/nie) | Poziomy dostępu: Podgląd, Dodawanie, Edycja, Usuwanie | Magazynier może dodawać narzędzia, ale nie edytować cen zakupu |

| Zarządzanie dokumentami | Dostęp do wszystkich dokumentów w systemie | Osobne uprawnienia dla każdego typu dokumentu (PZ, WZ, MM, INW) | Pracownik wydaje tylko z własnego magazynu, nie widzi transferów między oddziałami |

| Kontrola edycji | Brak rozróżnienia uprawnień edycyjnych | Odrębne uprawnienia do edycji kodu kreskowego, terminu przeglądu, cen | Technik zmienia termin przeglądu, ale nie może modyfikować wartości narzędzia |

| Widoczność pracowników | Pełna lista pracowników dla wszystkich | Przypisanie pracowników do magazynów – każdy widzi tylko swoich | Kierownik linii A nie zna listy pracowników linii B ani ich wypożyczeń |

Mechanizm działania: filtrowanie na poziomie zapytań SQL

W przeciwieństwie do systemów, które jedynie ukrywają dane w interfejsie użytkownika, TCS.net stosuje filtrowanie na poziomie bazy danych. Oznacza to, że zapytania SQL generowane przez system automatycznie zawierają klauzule WHERE ograniczające wyniki do magazynów i grup produktów przypisanych do konta użytkownika. Użytkownik fizycznie nie może odczytać danych, do których nie ma uprawnień – nawet przy próbie bezpośredniego dostępu do bazy.

Praktyczne zastosowania w różnych działach firmy

Zespół produkcyjny

- Operator maszyny widzi tylko narzędzia przypisane do swojej linii produkcyjnej i może jedynie wypożyczać oraz zwracać sprzęt

- Brygadzista ma dostęp do wydawania narzędzi całej brygadzie, ale nie widzi kosztów zakupu ani lokalizacji sprzętu w innych halach

- Kierownik produkcji otrzymuje pełny dostęp do raportów zużycia, ale bez możliwości kasowania dokumentów historycznych

Dział utrzymania ruchu

- Elektryk ma uprawnienia do przeglądów technicznych elektronarzędzi, ale nie widzi narzędzi mechanicznych ani ich kosztów serwisu

- Magazynier narzędziowni centralnej widzi wszystkie narzędzia, ale może tylko rejestrować przyjęcia i wydania – bez dostępu do modułu likwidacji

Kadra zarządzająca

- Dyrektor zakładu ma dostęp do wszystkich raportów finansowych i zestawień, ale nie wprowadza dokumentów operacyjnych

- Specjalista ds. BHP widzi tylko moduł środków ochrony indywidualnej oraz harmonogramy wydań – reszta systemu pozostaje niewidoczna

Ochrona przed zagrożeniami wewnętrznymi i błędami

Zgodność z RODO i ISO 27001

- Zasada minimalnych uprawnień (principle of least privilege) zapewnia, że każdy pracownik przetwarza tylko te dane osobowe i wrażliwe informacje biznesowe, które są niezbędne do wykonania jego obowiązków

- Pełna audytowalność – każda operacja jest logowana z identyfikatorem użytkownika, co umożliwia śledzenie, kto, kiedy i co zrobił w systemie

- Automatyczne blokowanie konta po próbie nieautoryzowanego dostępu oraz wymuszanie okresowej zmiany haseł zgodnie z polityką bezpieczeństwa firmy

Komunikacja w języku użytkownika – SMS i e-mail bez barier

Nowoczesny wielojęzyczny system narzędziowni eliminuje bariery komunikacyjne w międzynarodowych zespołach, automatyzując przepływ informacji technicznych i logistycznych.

W dobie globalizacji i współpracy z pracownikami z różnych krajów, precyzyjny przekaz informacji staje się fundamentem efektywności operacyjnej. Program TCS.net oferuje zaawansowany mechanizm automatycznych powiadomień, który dopasowuje język komunikatu do preferencji zapisanych w kartotece pracownika lub kontrahenta. System wykorzystuje integrację z bramkami SMS oraz serwerem pocztowym klienta, co pozwala na błyskawiczne wysyłanie komunikatów o wypożyczeniach, terminach zwrotów czy alertach dotyczących przeglądów bezpośrednio do osób zainteresowanych, bez konieczności angażowania tłumaczy.

Dzięki personalizacji ustawień, kierowcy i pracownicy terenowi otrzymują krótkie powiadomienia SMS (np. w języku polskim, angielskim, niemieckim czy ukraińskim), podczas gdy menedżerowie generują szczegółowe e-maile z raportami i protokołami badań w wybranym formacie. Takie rozwiązanie nie tylko radykalnie skraca czas reakcji na zdarzenia, ale również minimalizuje ryzyko kosztownych nieporozumień i błędów wynikających z niejasnych instrukcji. Bezpieczeństwo danych jest priorytetem, dlatego cała komunikacja e-mailowa może odbywać się poprzez wewnętrzną infrastrukturę IT przedsiębiorstwa, co gwarantuje pełną kontrolę nad wychodzącymi informacjami.

Każdy pracownik otrzymuje informacje w języku, który rozumie – bez tłumaczy i opóźnień.

Wdrożenie zautomatyzowanej komunikacji wielojęzycznej pozwala firmom na płynne zarządzanie rozproszonymi zasobami i budowanie profesjonalnego wizerunku w oczach zagranicznych partnerów. Zapraszamy do sprawdzenia, jak program narzędziownia TCS.net wspiera codzienną pracę Twojego zespołu poprzez inteligentne systemy powiadomień.

Monitoring i alarmowanie – reaguj zanim problem się rozwinie

Proaktywne podejście do nadzoru nad zasobami pozwala na natychmiastowe wykrywanie nieprawidłowości i eliminację przestojów w procesach produkcyjnych.

Skuteczne zarządzanie narzędziownią i utrzymaniem ruchu wymaga mechanizmów, które wykraczają poza pasywną ewidencję zdarzeń. System TCS.net oferuje zaawansowany moduł monitorowania zdarzeń krytycznych, który w czasie rzeczywistym analizuje kluczowe parametry operacyjne, takie jak terminowość zwrotów, zbliżające się daty legalizacji czy poprawność działania infrastruktury komunikacyjnej. Dzięki personalizacji alertów, właściwe osoby – od magazynierów po administratorów IT – otrzymują precyzyjne informacje o incydentach, co pozwala na błyskawiczną reakcję, zanim lokalna usterka wpłynie na ciągłość pracy całego zakładu.

Wielokanałowość powiadomień obejmuje nie tylko standardowe wiadomości e-mail i SMS, ale także nowoczesną integrację z platformą Microsoft Teams, co stanowi standard w szybkiej komunikacji korporacyjnej. Przykładowo, w scenariuszu wykrycia awarii bramki SMS lub przeterminowania przeglądu elektronarzędzia, system automatycznie generuje notyfikację na dedykowanym kanale technicznym, umożliwiając zespołowi natychmiastowe podjęcie działań korygujących. Takie rozwiązanie gwarantuje pełną kontrolę nad parkiem maszynowym, redukuje ryzyko pracy niesprawnym sprzętem i zapewnia wysoką zgodność z wewnętrznymi procedurami bezpieczeństwa oraz normami SLA.

System, który nie tylko rejestruje problemy, ale aktywnie informuje o nich właściwych ludzi.

Ciągły monitoring i automatyzacja alertów to fundamenty budowania przewagi konkurencyjnej w dobie Przemysłu 4.0. Zachęcamy do sprawdzenia, jak system CMMS dla narzędziowni wspiera bezpieczeństwo i optymalizuje koszty operacyjne poprzez inteligentne funkcje nadzoru.

Wydajność dzięki inteligentnej optymalizacji danych

Inteligentne zarządzanie przepływem informacji między bazą danych a interfejsem użytkownika jest fundamentalnym warunkiem płynnej pracy w rozbudowanych systemach przemysłowych.

Tradycyjne systemy często borykają się z problemem nadmiarowego ładowania rekordów, co przy zbiorach liczących miliony zapisów paraliżuje pracę narzędziowni. Nasze rozwiązanie wykorzystuje mechanizm filtrowania bezpośrednio na poziomie bazy danych SQL Server, dzięki czemu do aplikacji przesyłane są wyłącznie te informacje, których użytkownik aktualnie potrzebuje wyświetlić na ekranie. Taka optymalizacja pozwala na błyskawiczne przeszukiwanie kartotek nawet w sytuacjach, gdy baza danych liczy sobie miliony zapisów, zapewniając operatorom komfort pracy bez irytujących opóźnień.

Zastosowanie wydajnych technologii chmurowych pozwala na zapewnienie szybkiego i niezawodnego dostępu do danych, co znacznie ogranicza obciążenie sieci oraz infrastruktury IT przedsiębiorstwa. Wysoka wydajność oprogramowania jest istotna w firmach, gdzie z systemu korzysta jednocześnie kilkuset użytkowników pracujących na komputerach stacjonarnych lub terminalach z systemem Android. Dzięki stabilnym fundamentom bazodanowym, każda operacja ewidencyjna wykonywana jest z najwyższą precyzją, co pozwala kadrze skupić się na merytorycznych zadaniach zamiast na oczekiwaniu na odpowiedź serwera.

System wysyła tylko te dane, które użytkownik rzeczywiście potrzebuje – reszta zostaje w bazie.

Odpowiednia konfiguracja środowiska serwerowego oraz dbałość o architekturę kodu sprawiają, że nasze systemy utrzymują pełną sprawność niezależnie od tempa przyrostu dokumentacji. Warto sprawdzić wydajność programu narzędziownia w rzeczywistych warunkach obciążenia, aby przekonać się o skuteczności stosowanych przez nas technologii optymalizacyjnych.

Wydajność dzięki inteligentnej optymalizacji danych

Inteligentne zarządzanie przepływem informacji między bazą danych a interfejsem użytkownika jest fundamentalnym warunkiem płynnej pracy w rozbudowanych systemach przemysłowych.

Tradycyjne systemy często borykają się z problemem nadmiarowego ładowania rekordów, co przy zbiorach liczących miliony zapisów paraliżuje pracę narzędziowni. Nasze rozwiązanie wykorzystuje mechanizm filtrowania bezpośrednio na poziomie bazy danych SQL Server, dzięki czemu do aplikacji przesyłane są wyłącznie te informacje, których użytkownik aktualnie potrzebuje wyświetlić na ekranie. Taka optymalizacja pozwala na błyskawiczne przeszukiwanie kartotek nawet w sytuacjach, gdy baza danych liczy sobie miliony zapisów, zapewniając operatorom komfort pracy bez irytujących opóźnień.

Zastosowanie wydajnych technologii chmurowych pozwala na zapewnienie szybkiego i niezawodnego dostępu do danych, co znacznie ogranicza obciążenie sieci oraz infrastruktury IT przedsiębiorstwa. Wysoka wydajność oprogramowania jest istotna w firmach, gdzie z systemu korzysta jednocześnie kilkuset użytkowników pracujących na komputerach stacjonarnych lub terminalach z systemem Android. Dzięki stabilnym fundamentom bazodanowym, każda operacja ewidencyjna wykonywana jest z najwyższą precyzją, co pozwala kadrze skupić się na merytorycznych zadaniach zamiast na oczekiwaniu na odpowiedź serwera.

System wysyła tylko te dane, które użytkownik rzeczywiście potrzebuje – reszta zostaje w bazie.

Odpowiednia konfiguracja środowiska serwerowego oraz dbałość o architekturę kodu sprawiają, że nasze systemy utrzymują pełną sprawność niezależnie od tempa przyrostu dokumentacji. Warto sprawdzić wydajność programu narzędziownia w rzeczywistych warunkach obciążenia, aby przekonać się o skuteczności stosowanych przez nas technologii optymalizacyjnych.

Architektura bezpieczeństwa – dane chronione u źródła

Fundamentalna zasada ochrony informacji technicznych w naszych systemach opiera się na rozwiązaniach, w których dostęp do wrażliwych rekordów jest rozstrzygany bezpośrednio przez silnik bazy danych.

Bezpieczeństwo danych w systemach CMMS stanowi dla nas najwyższy priorytet, dlatego implementowane przez nas rozwiązania spełniają rygorystyczne normy ISO oraz standardy OWASP. Wiele tradycyjnych systemów ogranicza widoczność informacji jedynie na poziomie interfejsu użytkownika, co stwarza ryzyko nieautoryzowanego dostępu poprzez proste narzędzia deweloperskie przeglądarki. Nasze oprogramowanie eliminuje tę lukę, ponieważ stosuje filtrowanie po stronie serwera – jeśli operator nie posiada odpowiednich uprawnień, żądane pakiety danych w ogóle nie opuszczają bazy i nie trafiają do pamięci klienta.

Personalizacja uprawnień w CMMS pozwala na precyzyjne definiowanie poziomów dostępu, dzięki czemu każdy pracownik widzi wyłącznie te zasoby, które są mu niezbędne do realizacji codziennych zadań. Wielowarstwowa architektura systemu, obejmująca uwierzytelnianie, autoryzację oraz rejestrację wszystkich działań, zapewnia pełną ochronę przed zagrożeniami i gwarantuje wysoką jakość dokumentacji audytowej. Takie podejście nie tylko ułatwia zachowanie zgodności z przepisami RODO, ale również buduje zaufanie zespołu do stosowanych narzędzi informatycznych.

Najlepsze zabezpieczenie to dane, które w ogóle nie opuszczają bazy – jeśli nie masz uprawnień, system ich nie wyśle.

Odpowiednio skonfigurowane mechanizmy kontroli dostępu to gwarancja bezpieczeństwa majątku i stabilności operacyjnej zakładu. Zapraszamy do sprawdzenia, jak bezpieczeństwo danych pracowników i organizacji jest chronione w naszych systemach poprzez zaawansowane szyfrowanie i systematyczne kopie zapasowe.

FAQ

Jakie metody uwierzytelniania oferuje system TCS.net?

System Studio TCS.net zapewnia dwie elastyczne metody uwierzytelniania dostosowane do struktury organizacyjnej przedsiębiorstwa. Pracownicy wewnętrzni mogą korzystać z integracji z Active Directory, co eliminuje konieczność zapamiętywania dodatkowych loginów i haseł. Użytkownicy zewnętrzni, tacy jak kontrahenci czy podwykonawcy, logują się za pomocą wieloskładnikowego uwierzytelniania MFA z indywidualnymi loginami i hasłami, co gwarantuje najwyższy poziom bezpieczeństwa dostępu.

Jak działają uprawnienia w systemie zarządzania narzędziownią?

TCS.net wykorzystuje inteligentny system uprawnień granularnych, który zapewnia pełną kontrolę nad dostępem do danych i funkcji. Każdy użytkownik widzi wyłącznie te moduły, funkcje i dane, do których został upoważniony przez administratora. Pracownik obsługujący określoną grupę produktów nie otrzyma nawet informacji o narzędziach spoza jego zakresu odpowiedzialności, co zwiększa bezpieczeństwo i przejrzystość organizacji pracy.

Czy system TCS.net obsługuje komunikację w różnych językach?

System automatycznie dostosowuje język komunikacji do preferencji użytkowników końcowych. Kierowcy otrzymują powiadomienia SMS w swoim ojczystym języku, co eliminuje bariery językowe w środowiskach wielonarodowych. Dodatkowo system wysyła e-maile z załącznikami (raporty, protokoły) przez serwer pocztowy klienta, umożliwiając płynną komunikację z użytkownikami w całej organizacji.

W jaki sposób TCS.net chroni dane na poziomie architektury?

Kluczową zasadą bezpieczeństwa w TCS.net jest wysyłanie do użytkownika końcowego wyłącznie tych informacji, do których posiada uprawnienia. Dane są filtrowane już na poziomie bazy danych, dzięki czemu informacje, do których pracownik nie ma dostępu, nigdy nie trafiają do przeglądarki. To oznacza, że nawet przy użyciu narzędzi deweloperskich czy inspekcji kodu źródłowego strony nie można odkryć chronionych informacji, co stanowi fundamentalną różnicę w porównaniu z systemami zabezpieczonymi tylko na poziomie interfejsu.

Jakie możliwości personalizacji interfejsu oferuje system?

Każdy użytkownik może samodzielnie dostosować interfejs bez ingerencji administratora, co zwiększa komfort codziennej pracy. Dostępne funkcje obejmują zmianę kolejności i widoczności kolumn, sortowanie danych, filtrowanie po przedziałach dat i liczbach oraz grupowanie rekordów. Wszystkie ustawienia są automatycznie zapisywane i przywracane przy kolejnym logowaniu, a użytkownik może również eksportować przefiltrowane wyniki bezpośrednio do Excela.

Jak system powiadamia o krytycznych zdarzeniach?

TCS.net wyposażono w zaawansowany system monitoringu i alarmowania, który natychmiast informuje uprawnionych użytkowników o nieprawidłowościach. Powiadomienia o problemach z bramką SMS, awariach czy innych krytycznych zdarzeniach są wysyłane przez e-mail, SMS lub Microsoft Teams. Dzięki temu zespół odpowiedzialny za utrzymanie systemu może błyskawicznie reagować na problemy i minimalizować przestoje w pracy narzędziowni.